„Proč bychom měli zabezpečovat prostředí, o kterém Microsoft hlásá, že je nejbezpečnější? Pořídili jsme si Microsoft 365 právě proto, že společnost Microsoft všude uvádí, že je prostředí bezpečné a odpovídá jako jedno z mála přísným bezpečnostním standardům!“ Toto jsou nejčastější argumenty, které od našich zákazníků slýcháme, když se tématu zabezpečení dotkneme. Argumenty jsou to správné. Proč bychom se tedy vlastně měli zaměřit na zabezpečení Microsoft 365, když už bezpečné je?

Zabezpečení Microsoft 365

Ze strany Microsoftu

Pokud se jako firma rozhodujete kam svá data uložit, cloudové prostředí společnosti Microsoft opravdu patří mezi ty nejbezpečnější. Strategie společnosti Microsoft je zaměřena na vysokou úroveň ochrany osobních údajů tak, aby plně odpovídala globálním standardům pro nakládání a přenos dat. Protože je Microsoft 365 používán téměř na celém světě, napříč všemi odvětvími je dbáno také na to, aby byl soulad s ochranou osobních údajů a bezpečí zajištěno pro všechny.

Veškerá data, která do prostředí Microsoft 365 ukládáte, jsou ukládána na servery, které jsou přísně střeženy. Všechny servery jsou navíc zrcadleny, tedy zálohovány, pro případ, že by došlo k poškození některého ze serverů. Data ze serverů jsou navíc zálohována na jiné servery, který se nenachází ve stejném serverovém centru, ale jsou např. ve zcela jiné zemi -> pro případ, že by došlo k celkovému zničení některého serverového centra.

Jaká nařízení, regulace a standardy splňujete pokud cloudové služby společnosti Microsoft využíváte a jak jsou vaše data chráněna je podrobněji rozepsáno v tomto našem dokumentu.

Ze strany jeho uživatelů

Co se týče zabezpečení, společnost Microsoft je tedy připravena i na ty nejčernější scénáře. Je tu, ale ještě druhá strana a to samotné firemní prostředí Microsoft 365, jeho uživatelé a koncové stanice, prostřednictvím kterých je do cloudového prostředí Microsoft 365 přistupováno. Jak dbáte na zabezpečení na této uživatelské straně? Jedná se o stranu, kam síly Microsoftu nesahají a kam ani sahat nemohou, toto je na každém z nás. Je třeba myslet na to, jak k Microsoft 365 přistupujeme, z jakých zařízení a jak jsme schopni předcházet různým útokům hackerů atp.

I přesto, že tuto uživatelskou část Microsoft zabezpečit nemůže, snaží se i zde udělat maximum. V prostředí Microsoft 365 najdete několik bezpečnostních nástrojů, díky kterým je možné bezpečnost zvýšit i na této straně. Je jen na samotných uživatelích a firmách, jak s těmito bezpečnostními nástroji naloží, jak moc je budou využívat a jakým způsobem si díky nim bezpečnost cloudového prostředí ještě více posílí.

Nejlepší způsoby, jak zabezpečit Microsoft 365 ze strany uživatelů

Jaké bezpečnostní nástroje jsou v Microsoft 365 k dispozici, jak s nimi naložit a jak bezpečnost zvýšit? V tomto článku se zaměříme na bezpečnostní nástroje, které obsahují nejčastěji využívané plány malými a středními firmami v ČR, Microsoft 365 Business Premium a Microsoft 365 Business Essentials.

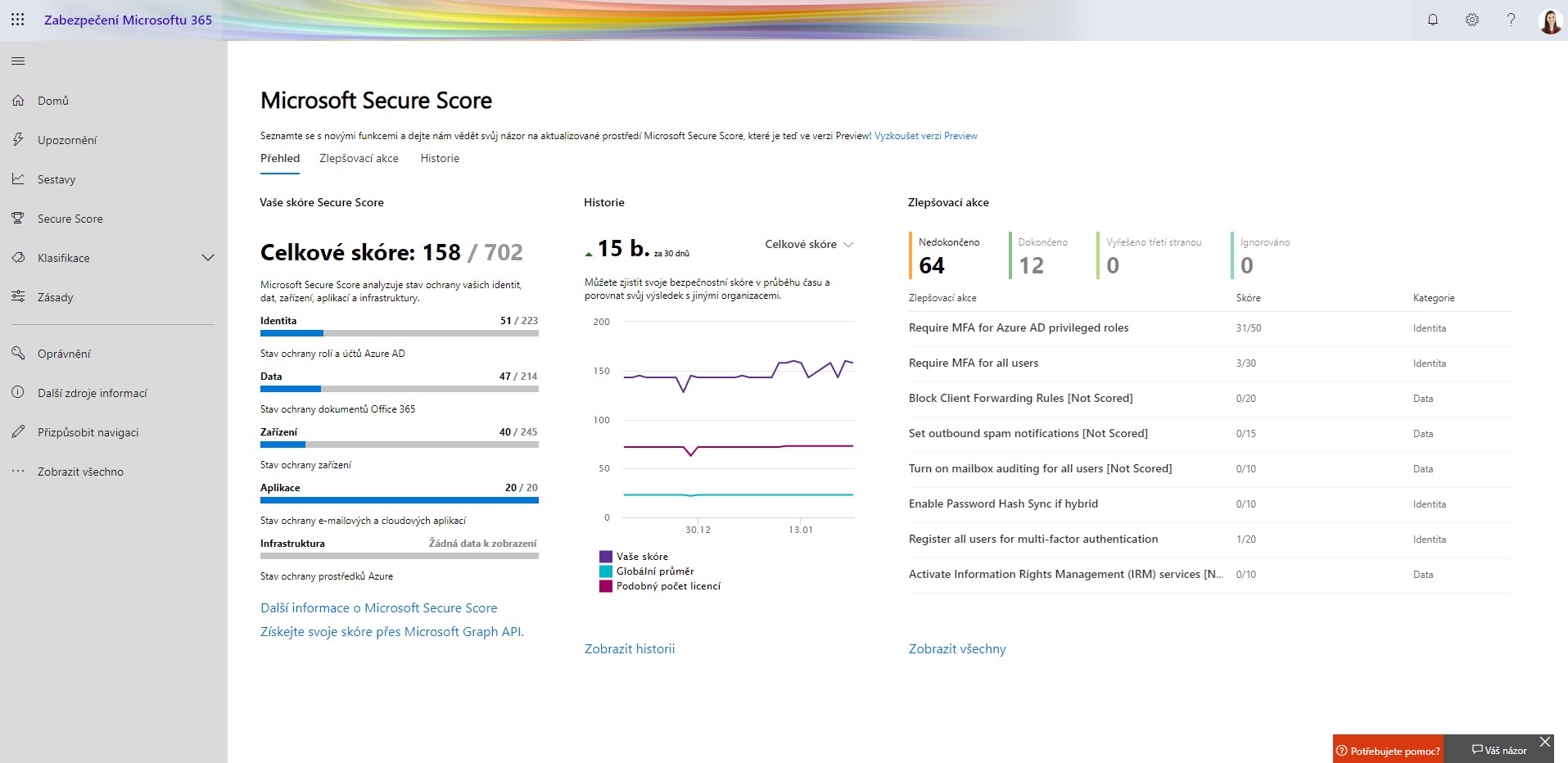

Než k samotnému nastavování zabezpečení přejdete, doporučujeme si nejdříve zkontrolovat aktuální skóre zabezpečení vašeho Microsoft 365 prostředí. Toto skóre se vám bude postupně navyšovat aplikováním bezpečnostních prvků a vy si tak budete moct kontrolovat, jak na tom jste. Aktuální skóre zabezpečení najdete v centru Zabezpečení a dodržování předpisů, do kterého se dostanete prostřednictvím správce O365.

Na kartě Microsoft Secure Score najdete mnohem více, než jen aktuální stav skóre zabezpečení. Najdete zde ucelený přehled, také tipy na další možná bezpečnostní nastavení a mnoho dalšího. Nyní si tedy opište aktuální skóre abyste ho mohli porovnat se skóre po nastavení bezpečnostních prvků.

1. Vícefaktorové ověřování

Vícefaktorové ověřování neboli také 2-stupňové ověření slouží k většímu zabezpečení účtu Microsoft 365 každého uživatele. Uživateli nestačí pro přístup do portálu Microsoft 365 pouze heslo, musí se ověřit dalším způsobem, než jen znalostí hesla. Druhý stupeň ověření spočívá na příklad v opsání kódu, který přijde smskou, verifikaci přístupu v aplikaci, telefonátem, kde se dozví přístupový kód atp. Jaký druhý stupeň ověření pro firemní uživatele zvolíte je zcela na vás.

Výhodou tohoto zabezpečení je, že pokud by heslo k účtu Microsoft 365 bylo hackerem prolomeno k účtu se nedostane, protože samotné heslo nestačí. Pokud je uživatel vyzván ke druhému stupni ověření, aniž by se přihlašoval on sám, je to varovný signál, který nám dává možnost na danou situaci reagovat.

Jak vícefaktorové ověřování v Microsoft 365 správně nastavit se dozvíte v našem Ebooku Jak na zabezpečení Microsoft 365.

2. Správa prostředí Microsoft 365 patří vyhrazeným účtům

Účty jejímž prostřednictvím je spravováno celé vaše Microsoft 365 prostředí jsou cennými úlovky hackerů a kybernetických zločinců. Proto byste měli dbát na to, aby ve vaši firmě byli alespoň 2 účty pro správu, maximálně však 5 účtů, dle velikosti vaší firmy. Mít alespoň 2 správcovské účty se doporučuje zejména proto, pokud byste k jednomu zapomněli heslo, byla zajištěna zástupnost nebo by byl jeden účet napaden.

Účty správce používejte pouze pro správu prostředí. Správci by měli mít samostatný uživatelský účet pro pravidelné, neadministrativní použití. V případě potřeby správcovských úkonů pak doporučujeme používat pouze účet správce.

Další doporučení:

- Ujistěte se, že pro správcovské účty je také nastaveno vícefaktorové ověřování.

- Před použitím účtů pro správu uzavřete všechny nesouvisející relace prohlížeče a aplikace, včetně osobních e-mailových účtů. Nejlepší je se ke správcovskému účtu přihlašovat v anonymním okně prohlížeče.

- Po dokončení úloh správy se nezapomeňte odhlásit z relace prohlížeče.

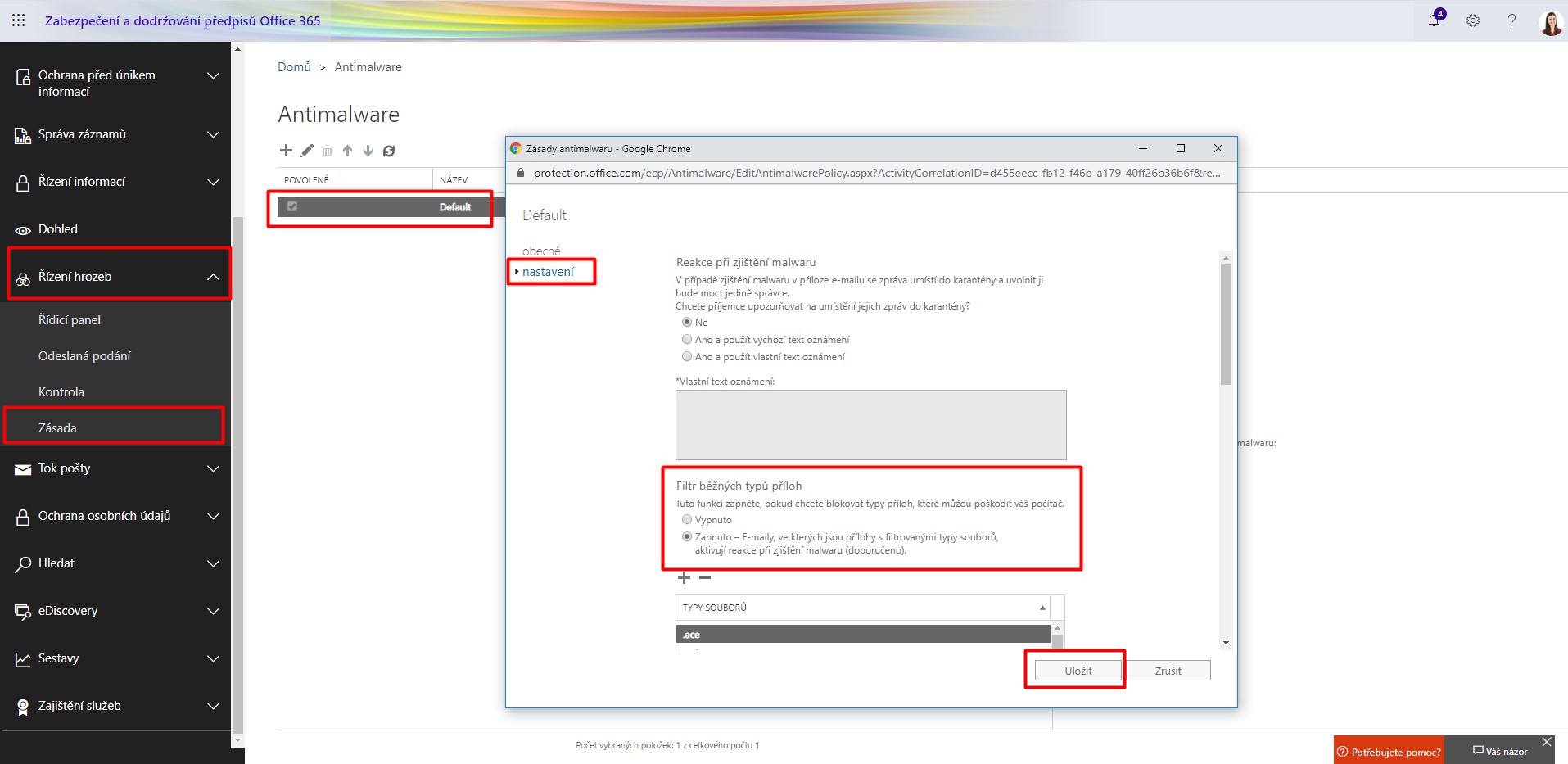

3. Zvýšení úrovně ochrany proti malwaru v poště

Samotné Microsoft 365 prostředí ochranu proti malwaru obsahuje. Leckdy se ale stane, že až k samotnému uživateli projde email, který vypadá věrohodně, ale obsahuje infikovanou přílohu. Neznalý uživatel tuto přílohu otevře a problém je na světě. Malware se začne šířit a škodit.

Proti tomu můžete bojovat aktivací blokování příloh s podezřelými typy souborů, které se běžně používají pro šíření malwaru. Jsou to např. soubory s koncovkou .ace, .ani, .app, .docm, .jar, .reg, .exe atd.

Chcete-li tuto ochranu proti malwaru nastavit přejděte do centra Zabezpečení a dodržování předpisů. Na záložku Řízení hrozeb -> Zásada -> klikněte na Default -> přejděte na Nastavení:

Pokud víte, že chcete některé typy souborů z výčtu vyloučit nebo naopak některé koncovky přidat můžete to provést v tabulce typy souborů.

4. Edukace uživatelů

Není nic jednoduššího, než zaměstnance proškolit a předat jim alespoň základní informace o tom, jak chránit svůj účet i své zařízení, kde být obezřetní a na co si dávat pozor. Takové hodinové školení vám kolikrát zabezpečí větší bezpečnost, než celá škála nastavených bezpečnostních opatření.

Jaké je naše doporučení a jaké informace uživatelům ve zkratce předat?

- Neposílejte e-maily obsahující citlivé informace, jako jsou hesla, čísla platebních karet, čísla pasů nebo jiné identifikační údaje, například rodné číslo nebo čísla související s financemi a daněmi.

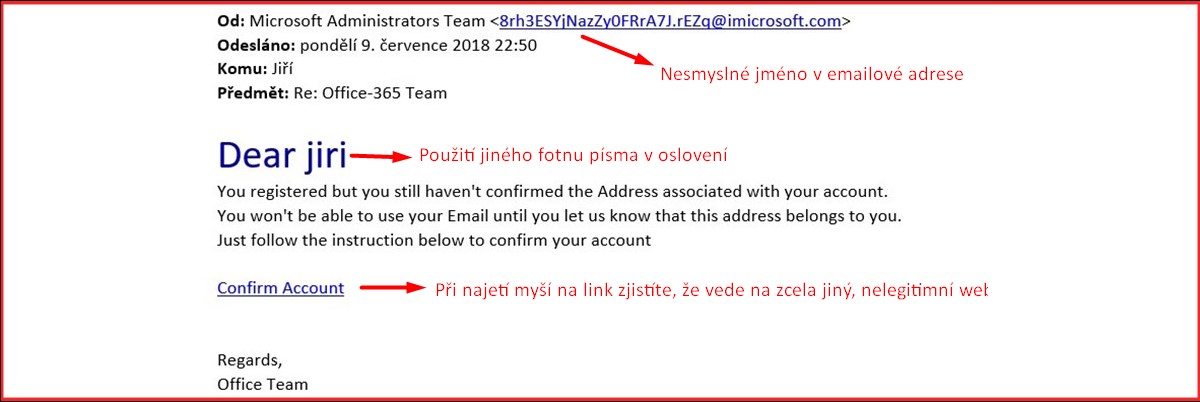

- Dávejte si pozor na útoky phishing, které se z vás snaží podvodně vylákat citlivé informace nebo obsahují škodlivé odkazy a přílohy. Podvodné emaily na první pohled vypadají jako legitimní emailová zpráva např. z banky nebo oficiální instituce. Emaily často vyzývají k přihlášení pomocí e-mailové adresy a hesla. Jiné emaily vypadají jako e-maily od známé osoby, která vás vyzve, abyste otevřeli odkaz, který email obsahuje. Když se na email zaměříte pozorně zjistíte, že se jedná o phishing:

- Pokud dostanete zprávu od někoho, koho znáte, ale vypadá zvláštně, může to znamenat, že došlo ke zneužití jeho e-mailového účtu a seznamu kontaktů odesílatele. Když si nejste jistí, není nic jednoduššího, než se obrátit přímo na odesílatele a zeptat se ho, zda email skutečně odesílal on a je legitimní.

- Nepoužívejte stejné heslo pro všechny své účty. Vaše heslo by mělo být silné. Mělo by obsahovat alespoň 6 znaků, mělo by být kombinací malých a velkých písmen a mělo by obsahovat alespoň jeden speciální znak.

- Chraňte svůj telefon a tablet. Spouštějte a instalujte jenom aplikace pocházející z legitimních zdrojů. Uchovávejte zařízení a veškerý software nebo mobilní aplikace, které používáte, aktuální.

- Chraňte své počítače, ať už s operačním systémem Windows nebo Mac. Pro Windows můžete zapnout ochranu zařízení nástrojem BitLocker (nejdříve se pečlivě informujte, co to znamená), chránit počítač programem Windows Defender, zapnout bránu Windows Firewall. Více o nastavení BitLocker a aktualizaci Windows se dozvíte v našem ebooku. Pro Mac můžete šifrovat disk Macu pomocí FileVaultu, chránit Mac před malware, zapnout ochrannou bránu firewall.

- Uživatelům také doporučujeme, aby chránili své soukromé účty:

5. Chraňte se před Ransomware

Ransomware je opět cosi škodlivého. Jedná se o škodlivý vir, který omezuje přístup k datům pomocí šifrování souborů nebo uzamykáním počítačových obrazovek. Pro odstranění šifrování souborů nebo odemčení obrazovek po vás hackeři vymáhají „výkupné“, nejčastěji v podobě kryptoměn, jako je např. BitCoin. Je to snadné, požadují nemalou částku za dešifrovací klíč k vašim souborům.

Před Ransomware se můžete v Microsoft 365 chránit vytvořením jednoho nebo více pravidel toku pošty, které blokují přípony souborů, které se běžně používají pro Ransomware. Nebo upozorní uživatele, kteří tyto přílohy dostávají e-mailem.

Jedná se o tato dvě pravidla, která může nastavit váš správce Exchange Online:

- Upozorní uživatele před otevřením příloh souborů sady Office, které obsahují makra. Ransomware může být skryt uvnitř maker, toto pravidlo zajistí, že uživatelé nebudou moct otevírat tyto typy souborů od lidí, které neznají.

- Blokování typů souborů, které mohou obsahovat Ransomware nebo jiný škodlivý kód. Jedná se o vytvoření společného seznamu spustitelných souborů (uvedených v následující tabulce). Pokud vaše organizace používá některý z těchto typů spustitelných souborů a očekáváte, že budou odesílány e-mailem, přidejte je do předchozího pravidla (upozornění uživatele).

| Nastavení | Upozornit uživatele před otevřením příloh souborů systému Office | Blokovat typy souborů, které mohou obsahovat Ransomware nebo jiný škodlivý kód |

|---|---|---|

| Název | Pravidlo anti-Ransomware: upozornit uživatele | Pravidlo anti-Ransomware: blokovat typy souborů |

| Použijte toto pravidlo, pokud. . . | Přípona libovolného souboru přílohy odpovídá. . . přípona souboru odpovídá těmto výrazům. . . | Přípona libovolného souboru přílohy odpovídá. . . přípona souboru odpovídá těmto výrazům. . . |

| Zadání slov nebo frází | Přidat tyto typy souborů: dotm, DOCM, XLSM, sltm, XLA, xlam, XLL, PPTM, POTM, PPAM, PPSM, SLDM | Přidat tyto typy souborů: ADE, ADP, ani, bas, bat, CHM, cmd, com, CPL, CRT, HLP, HT, HTA, INF, INS, ISP, Job, js, jse, LNK, MDA, MDB, MDE, MDZ, MSC, MSI, MSP, MST, PCD, reg, SCR, VBS, WSC, WSF, WSH, exe, PIF |

| Proveďte následující kroky. . . | Upozornit příjemce zprávou | Blokovat zprávu. . . odmítnout zprávu a zahrnout vysvětlení |

| Zadat text zprávy | Neotevírejte tyto typy souborů (Pokud jste je neočekávali), protože soubory mohou obsahovat škodlivý kód a znalost odesílatele není zárukou bezpečnosti. | Tato zpráva byla odmítnuta z důvodu podezřelé přílohy. |

6. Blokování automatického přeposílání emailů

Hackeři, kteří získají přístup k poštovní schránce uživatele, mohou poštovní schránku nastavit tak, že jí nakonfigurují na automatické přeposílání veškerých emailů ven z organizace nebo do jakékoli jiné poštovní schránky. Tím unikají důležité informace bez vědomí uživatele jehož schránka je takto napadena.

Tomuto napadení lze v Microsoft 365 předejít nakonfigurováním pravidla pošty. Toto pravidlo zajistí, že v případě nastavení automatického přeposílání pošty, v jakékoli schránce firemního uživatele, tuto konfiguraci nahlásí zvoleným osobám. Jakmile přijde povolaným osobám informace, že bylo nějaké automatické přeposílání nastaveno, mohou tuto situaci okamžitě začít řešit a únik informací je odhalen téměř ihned.

Nastavení tohoto pravidla napomáhá také ochraně dat v případě nelegálního jednání samotného uživatele. Jak toto pravidlo nastavit se dozvíte v našem Ebooku Jak na zabezpečení Microsoft 365.

7. Další bezpečnostní opatření a nástroje

Výše jsme zmínili základní výčet bezpečnostních nástrojů, které doporučujeme všem firemním uživatelům Microsoft 365 prostředí. Bezpečnostních prvků a nástrojů je však v Microsoft 365 mnohem více. Mezi ně patří na příklad:

- Zákaz integrace aplikací třetích stran

- Monitorování a logování uživatelů

- Správa mobilních zařízení

- Ochrana před únikem informací

- Ochrana emailů

- Další informace k poučení koncových uživatelů

- Bezpečnostní nastavení aplikace MS Teams, zásady zasílání zpráv atd.

- Mnoho dalšího….

Podrobné informace k tomu Jak zabezpečit prostředí Microsoft 365 najdete přehledně zpracované v našem Ebooku Jak na zabezpečení Microsoft 365. V případě, že bezpečnost vnímáte stejně jako my, a je pro vás důležité mít svá data v bezpečí a předcházet jejich ztrátě, pak pro vás náš Ebook bude užitečným pomocníkem.

Měsíční předplatné

Měsíční předplatné  Roční předplatné

Roční předplatné  Migrace dat do Microsoft 365

Migrace dat do Microsoft 365  Zabezpečení Microsoft 365

Zabezpečení Microsoft 365  Podpora Microsoft 365

Podpora Microsoft 365  Celofiremní

Celofiremní  Marketing

Marketing  Sales

Sales  Nákup

Nákup  Finance

Finance  Back office / Recepce

Back office / Recepce  Aplikace na míru

Aplikace na míru  E-booky Microsoft 365

E-booky Microsoft 365  Online kurzy

Online kurzy  Školení Microsoft 365

Školení Microsoft 365